云安全解决方案 构建可靠的应用软件服务新生态

随着云计算技术的迅猛发展,越来越多的企业和组织将应用软件服务迁移至云端,以享受弹性扩展、成本优化和便捷管理带来的红利。这一转型也带来了全新的安全挑战。如何确保云端应用软件服务的机密性、完整性与可用性,已成为企业和云服务提供商共同关注的核心议题。本文将探讨针对应用软件服务的云安全解决方案,旨在为构建一个安全、可信的云端应用生态提供参考。

一、 云端应用软件服务面临的主要安全威胁

在云环境中,应用软件服务的安全边界变得模糊,传统基于网络边界的防护模型面临失效风险。主要威胁包括:

- 数据泄露与非法访问:多租户环境下的数据隔离失效、API接口漏洞、配置错误等都可能导致敏感数据被未授权访问或窃取。

- 应用层攻击:针对Web应用和API的注入攻击、跨站脚本(XSS)、跨站请求伪造(CSRF)等传统威胁在云环境中依然活跃且危害更大。

- 供应链安全风险:应用依赖的第三方库、开源组件、容器镜像等可能包含已知或未知漏洞,成为攻击入口。

- 身份与访问管理(IAM)风险:过度宽松的权限配置、凭证泄露、缺乏精细化访问控制,使得内部威胁和外部攻击有机可乘。

- 合规性挑战:数据存储在云端,可能涉及不同地域的法律法规(如GDPR、等保2.0),满足合规要求变得复杂。

二、 构建纵深防御的云应用安全解决方案

应对上述挑战,需要一套覆盖应用生命周期、整合多种技术与管理措施的纵深防御解决方案。

1. 安全设计与开发(DevSecOps)

将安全能力左移,融入应用软件的开发与部署流程。具体包括:

- 安全编码规范与培训:减少因开发人员疏忽引入的漏洞。

- 自动化安全测试:在CI/CD流水线中集成静态应用安全测试(SAST)、动态应用安全测试(DAST)和软件成分分析(SCA),及早发现代码和依赖组件中的安全问题。

- 基础设施即代码(IaC)安全扫描:确保部署模板(如Terraform, CloudFormation)的配置符合安全基线。

2. 运行时应用保护

在应用部署和运行阶段,提供持续的保护:

- Web应用防火墙(WAF)与API安全网关:部署在应用前端,精准识别和拦截恶意流量,防御OWASP Top 10等常见攻击。

- 运行时应用自我保护(RASP):将保护引擎内嵌于应用运行时环境中,从内部监控和阻断攻击行为,对零日漏洞攻击有较好防护效果。

- 微服务与容器安全:采用服务网格(如Istio)实施细粒度的服务间通信策略,并对容器镜像、运行时行为进行持续安全监控。

3. 数据安全与加密

确保应用数据在传输、存储和处理过程中的安全:

- 端到端加密:对敏感数据在客户端即进行加密,确保即使在传输和云存储过程中,服务提供商也无法窥探数据内容。

- 密钥生命周期管理:使用云服务商提供的密钥管理服务(如AWS KMS, Azure Key Vault)或自建HSM,安全地生成、存储、轮换和使用加密密钥。

- 数据分类与脱敏:对数据进行分类分级,对非生产环境(如测试、开发)使用的数据实施脱敏处理。

4. 身份与访问管理(IAM)的精细化控制

贯彻最小权限原则,实现精准的访问控制:

- 基于角色的访问控制(RBAC)与属性基访问控制(ABAC):根据用户角色、资源属性、环境上下文等动态授权。

- 多因素认证(MFA):对关键操作和管理员访问强制启用MFA,提升账户安全性。

- 零信任网络访问(ZTNA):摒弃传统边界信任,对每一次访问请求进行严格的身份验证和授权,无论请求来自内部还是外部网络。

5. 持续的监控、审计与响应

建立可见性,并能够快速应对安全事件:

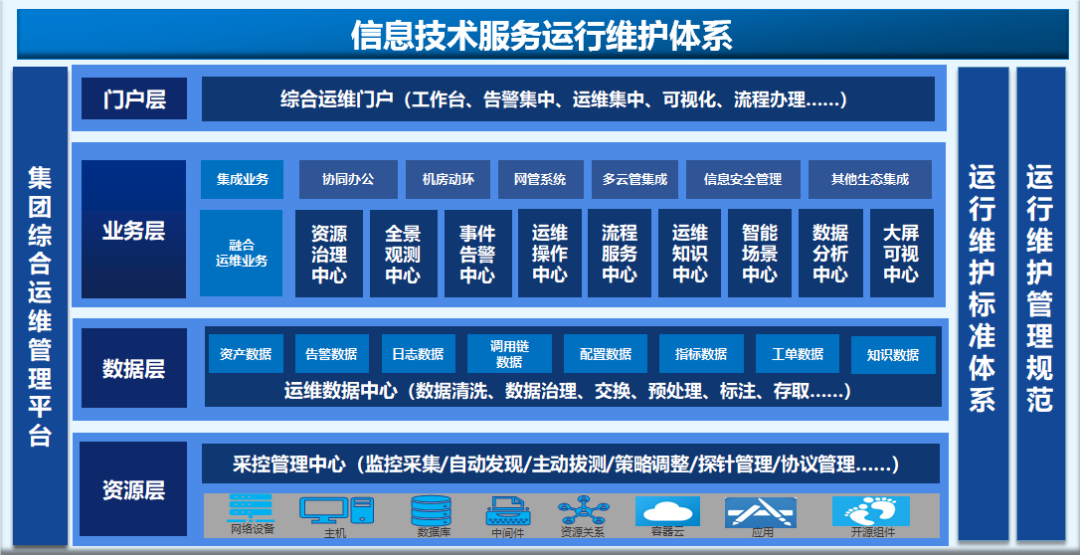

- 统一的安全信息与事件管理(SIEM):集中收集和分析来自应用、网络、主机、云平台本身的海量日志,进行关联分析,发现异常行为。

- 云安全态势管理(CSPM):持续监控云资源配置是否符合安全策略与合规要求,自动修复配置漂移。

- 扩展检测与响应(XDR):整合多层面安全数据,提供更高级别的威胁检测、调查和响应自动化能力。

三、 选择与实施建议

企业在选择云安全解决方案时,应结合自身应用架构(如单体、微服务)、云部署模式(公有云、私有云、混合云)和合规要求进行综合考量。建议:

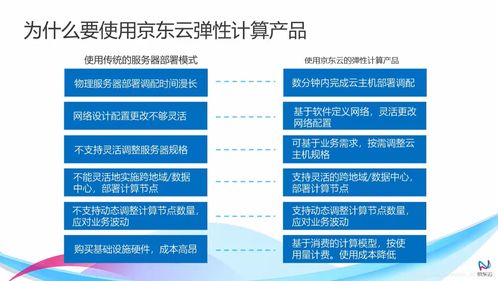

- 采用“云原生”安全工具:优先选择云服务商原生提供的或与云平台深度集成的安全服务,以实现更好的自动化与可管理性。

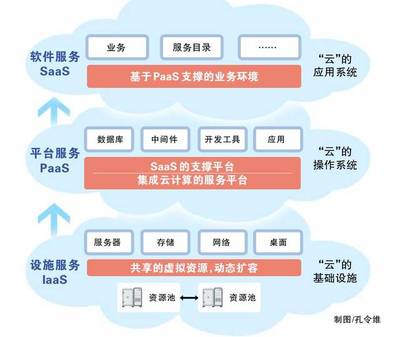

- 建立共享责任模型:清晰界定云服务商与企业自身的安全责任边界,通常云服务商负责“云本身的安全”(如基础设施),而企业负责“云中的安全”(如应用、数据、身份)。

- 培养安全文化:技术手段需与人员意识和流程相结合,定期对开发和运维团队进行安全培训,将安全内化为企业文化的一部分。

云环境下的应用软件服务安全是一个动态、系统的工程。没有一劳永逸的“银弹”,它需要企业将安全思维贯穿于应用的设计、开发、部署、运行和迭代的全过程。通过采纳上述集成的云安全解决方案,企业不仅能够有效抵御现有威胁,更能建立起适应未来变化的安全韧性,从而在享受云计算敏捷性与效率优势的确保业务的核心资产——应用与数据——得到坚实可靠的保护,最终赢得客户与市场的持久信任。

如若转载,请注明出处:http://www.baixingchemeng.com/product/79.html

更新时间:2026-04-18 00:21:35